磁帶加密

為什麼選擇Bloombase StoreSafe來加密磁帶,Storage等 |

|

Bloombase Storesafe 產品說明

Bloombase StoreSafe 是一個專為加密儲存(Storage)資料所設計的軟體, 可安裝在獨立的硬體或虛擬機器(VM)上, 將它設置在網路上, 提供企業集中的金鑰(key)管理及資料透通性(Transparent)的加解密, 它將實體層(Physical)的資料檔案加密, 轉換成虛擬層(Virtual)的資料檔案供應用系統使用, 這使得既有應用程式不用修改, 就能自動加密儲存到實體儲存區, 或從實體儲存區解密資料檔案. 這保障了資料的加密安全儲存(Data-at-Rest)及既有的投資. Bloombase StoreSafe 支援各種網路架構及儲存(Storage 及 Tape), 可符合貴公司的磁帶加密需求

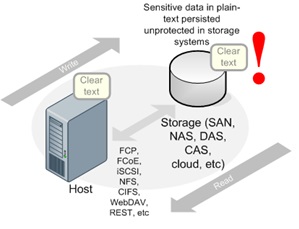

如下圖, 未導入Bloombase 加密前, 應用系統(如DBMS, Host, Server) 系透過網路存取後端Storage(如SAN)上的資料, 而此Storage上的資料全為明碼儲存.

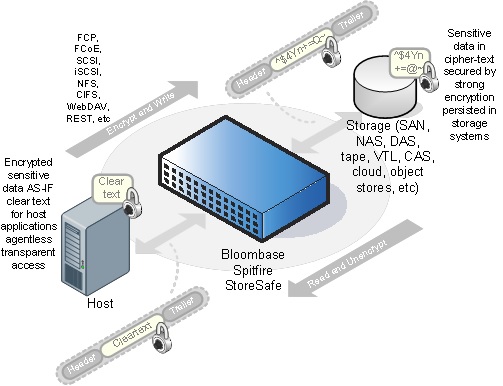

導入Bloomabse 後, Host必需經由Bloombase Storesafe來存取Storage. ?Bloombase Storesafe的設定決定了Strorage上哪些檔案資料需要加密, 若需要加密, 是使用哪個金鑰及演算法來加密, 及允許Host上哪個使用者來解密資料.

在Host端, 若為合法使用者讀取Storage資料, 該需求會先經過Bloombase, 再到Storage讀取加密的資料, 經過Bloombase解密後再傳回Host. 這對Host上的系統如同透明般的(Transparent), 也不需修改應用程式. 若為非授權使用者將無法讀取資料或讀到的是亂碼. 在寫入行為上, 合法授權的使用者寫入資料時, 先經由Bloombase 將資料加密, 再寫到實體Storage裡. 如下圖所示.

Bloombase可確保Storage內的資料是加密過的 (Data-at-Rest), 加解密過程是在Bloomabse機器內做的, Bloombase與Host之間的通道是不加密的.

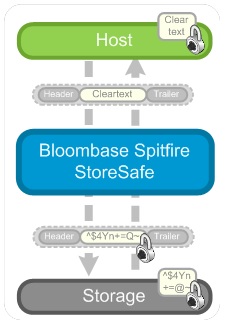

導入Bloomabse可使用Look-Aside的佈置方式(如下圖), 經適當的設定後, Bloombase可對Host到Storage之間的資料加密及解密. 一台Bloomabse可對多台Host及Storage提供透通性的加解密服務.

在較小型或單純環境下也可使用Pass-Through的佈置方式(如下圖). 這時Bloombase只服務一台Host及Storage.

系統一般功能

- 支援資料庫系統

- Oracle

- IBM DB2

- IBM Informix

- Sybase

- Microsoft SQLServer

- MySQL

- Hadoop, etc

- 支援標準儲存系統:

- Storage Area Network (SAN)

- Network Attached Storage (NAS)

- Direct Attached Storage (DAS)

- Just a Bunch Of Disk (JBOD)

- SCSI-based local disk arrays

- Content Addressable Storage (CAS)

- Cloud storage..

- Object storage

- 支援網路標準:

- Fiber Channel Protocol (FCP)

- Small Computer System Interface (SCSI)

- Internet SCSI (iSCSI)

- Network File System (NFS)

- Common Internet File System (CIFS)

- File Transfer Protocol (FTP)

- Hyper Text Transfer Protocol (HTTP)

- Representational State Transfer (REST)

- 支援各種作業系統: Windows, Linux, AIX, Solaris…

- 透通性加密, 應用程式不用修改, 既有的使用方法不變

- 不需在Host 安裝任何軟體, 不耗用Host的CPU資源

- 加密演算法: AES, DES/3DES/RC2/RC4, RSA/DSA, MD5/SHA1/SHA2(128~256)…

- 未來可升級的加密演算法模組

- NIST FIPS 140-2認證通過的模組 (Certificate #1241)

- 支援HSM (Hardware Security Module), 加強金鑰保護

系統管理功能

- 金鑰管理:

- 所有的加密金鑰是與加密資料放在不同地方

- 加密金鑰是以AES-256加密保護過而存放

- 可用HSM (如Thales nShield系列HSM)保護金鑰

- 支援KMIP-compliant key managers

- 存取認證:

- 使用者認證: LDAP, MSAD, Kerberos, CHAP

- 機器認證: Network address, LUN mask

- 容錯機制(High Availability): 可Active-Active(負載平衡)及Active-Hot Standby(容錯移轉), 系統設定資料(如key, user, policy)自動在兩台(或以上) Bloombase機器上同步.

- 系統管理

- Web-Based 介面及指令介面

- Role-based ,權限分散

- 監控:

- SNMP (v1, v2, v3)

- Email

- Syslog

- Windows Event Monitor

- Audit trail

- Log viewer and export

- Dashboard?

- 稽核日誌

- 可客製化的系統日誌(system log)

- 包含所有資料存取的稽核軌跡(audit trail)

- Web-based 介面

- 日誌輸出及數位簽章

- 人員權限管理方式: Bloombase StoreSafe以角色為基準來建立管理帳號,最高權限管理者可根據不同的需求,建立不同的角色,而每個角色可賦與不同的權限,當建立新的人員帳號時,則給於其相對應權限的角色即可。

- 備份與還原: Bloombase StoreSafe內的所有設定,都可透過簡單的備份及還原機制將之備份及還原,在需要新增一台Bloombase StoreSafe伺服器或是災難還原時,很快就可讓其運作起來。

- 設定檔的備份可以設定排程,在於設定好的時間,自動備份到網路上的其他設備。

- 管理者亦可視需要,手動進行備份。

- 還原時,只需將欲還原之備份檔,上傳至加密系統上,再按Restore鍵,即可還原。

- 由於Bloombase StoreSafe的獨特架構,在本地備援的機制上,不會對暨有的主機造成影響,其他的主機備援機制可照常運作即可。

- 備援啟動之時間取決於備援之伺服器的硬體規格,其啟動時間與一般之Linux系統類同。

- 加密金鑰之備份已包含在系統之備份中,故而,當系統還原時,金鑰亦同步還原。

- 異地備援: 無特別之需求,僅需建制與線上相同之環境即可。

- 版本更新方式: Bloombase的軟體更新(通常為新功能或錯誤修正)可透過Bloombase Portal網站或經銷商取得最新版本, 再透過管理介面將新版軟體部份上傳到Bloombase機器上, 依狀況可能需要重新啟動服務或重開機.

系統負載及效能影響

Bloombase 充份利用IntelR 進階加密指令集 (AES-NI, IntelR Advanced Encryption Standard New Instructions) , 比傳統用純軟體加解密運算快許多.

請與我們連絡協助貴公司建置磁帶加密及Storage加密

玉山科技 版權所有 © Copyright AsiaPeak 2006, All Rights Reserved

|